根據 Malwarebytes 的報告,一場複雜的惡意軟體詐騙活動正針對加密貨幣交易者。該活動利用他們對免費高級工具的渴望,通過 Reddit 帖子分發 Lumma Stealer 和 Atomic Stealer(AMOS)等資訊竊取惡意軟體。

這款惡意軟體偽裝成熱門交易平台 TradingView 的破解版本,正在竊取受害者的加密貨幣錢包並盜取敏感的個人資料。

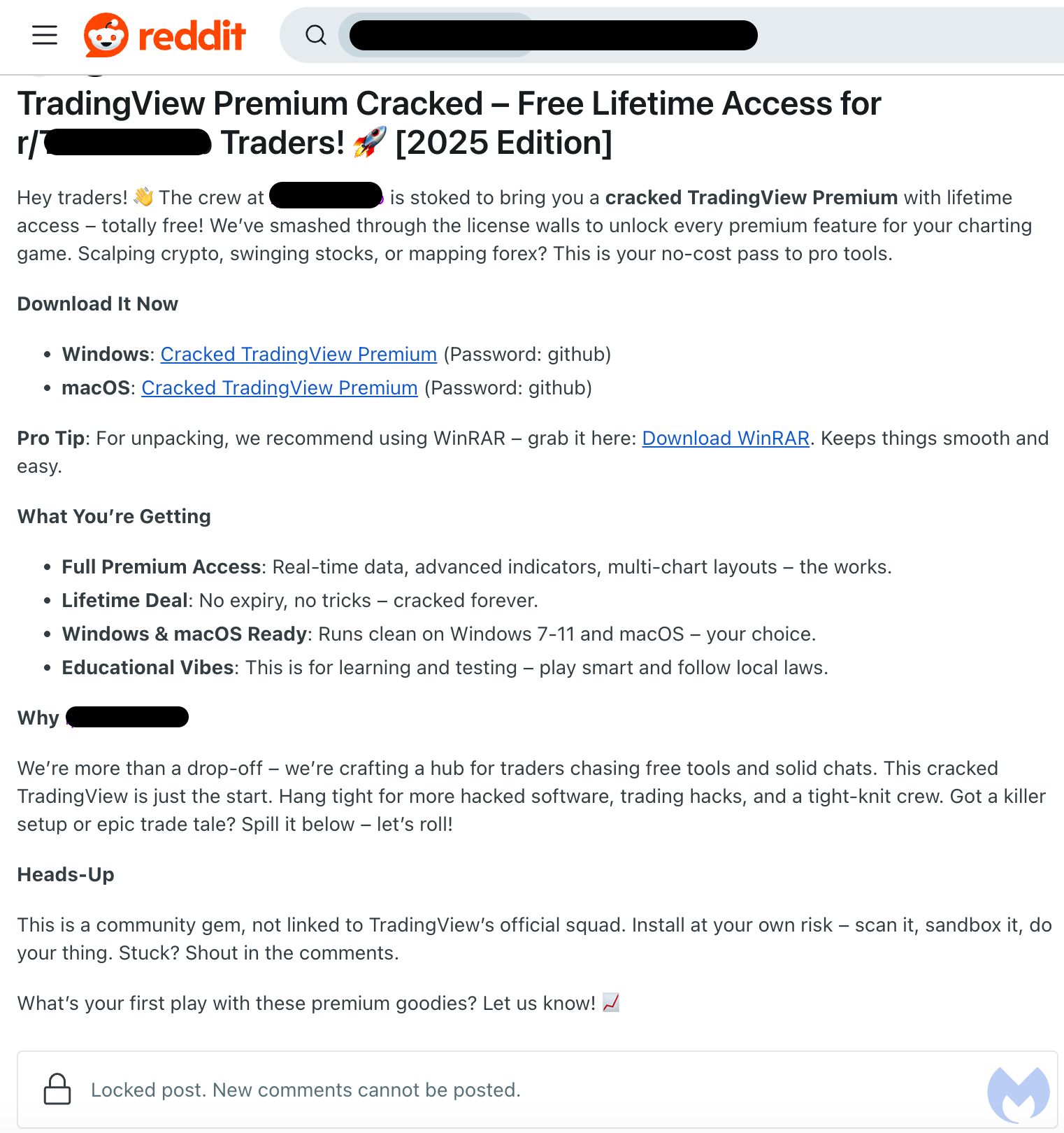

在其最新部落格中,這家網路安全公司警告詐騙者正針對以加密貨幣為主題的 Reddit 子論壇,並提供 TradingView 高級功能的虛假免費終身使用權。

部落格寫道:「我們收到警報,目前有針對加密貨幣交易用戶的 Mac 和 Windows 竊取軟體通過 Reddit 帖子分發。其中一個常見的誘餌是熱門交易平台 TradingView 的破解版本。」

「破解」版本的承諾——免費解鎖高級功能——已成為對毫無戒心的用戶的誘惑。然而,下載這些非法版本將付出高昂代價。

文章補充道:「這兩種惡意軟體家族已造成嚴重破壞,竊取受害者的個人資料,並讓其分發者通過接管加密貨幣錢包獲得巨額收益。」

值得注意的是,Malwarebytes 的調查揭示了一場複雜的惡意軟體活動。該活動採用多層混淆、過時的基礎設施和社交工程策略來竊取敏感資料。

在檢查兩個下載連結後,Malwarebytes 發現這些文件託管在一個無關且可疑的網站上。此外,它們被雙重壓縮並受密碼保護,這表明它們並非合法軟體。

在 Windows 系統上,惡意軟體通過一個混淆的 BAT 文件傳遞,然後執行惡意的 AutoIt 腳本。此外,根據調查,該惡意軟體與一個最近由俄羅斯個人註冊的伺服器進行通訊。

與此同時,Malwarebytes 在 macOS 上識別出該惡意軟體為 AMOS 的變種,這是一種針對 Mac 系統的資訊竊取軟體。該惡意軟體會檢查虛擬機器以避免被檢測,並在檢測到時退出。

這種惡意軟體會竊取用戶的敏感資料,包括瀏覽器憑證、加密貨幣錢包資訊及個人詳細資料,並將其傳送至位於塞席爾的伺服器。

調查指出:「這項詐騙手法的特別之處在於,發文者非常積極參與討論,甚至會『熱心』回應用戶的問題或回報的狀況。」

除了這波惡意軟體攻擊外,其他新興威脅也對加密貨幣社群構成重大風險。例如,Scam Sniffer揭露,駭客正利用假冒的 Microsoft Teams 網站向加密貨幣用戶散播惡意軟體,進而導致資料外洩、憑證竊取、會話劫持及錢包資金被盜。

在此之前,微軟發現了 StilachiRAT,這是一種專門針對加密貨幣用戶的遠端存取木馬程式。StilachiRAT 會竊取系統資訊、登入憑證及數位錢包資料,主要針對 Chrome 上的 20 種加密貨幣錢包擴充功能。

與此同時,卡巴斯基先前的報告揭露了另一項令人擔憂的趨勢:網路犯罪分子利用虛假的版權聲明勒索 YouTube 網紅,迫使他們推廣一款加密挖礦木馬程式 SilentCryptoMiner,進一步加劇了加密貨幣社群面臨的安全風險。