伊朗最大加密货币交易所 Nobitex 遭遇 9,000 万美元黑客攻击,引发全球关注。然而,新曝光的区块链数据揭示了更大的问题。

区块链情报公司 Global Ledger 的一份法证报告显示,早在 6 月 18 日攻击发生的数月前,Nobitex 就已系统性地使用常与洗钱相关的技术转移用户资金。

伊朗 Nobitex 交易所被黑前是否洗钱用户资金

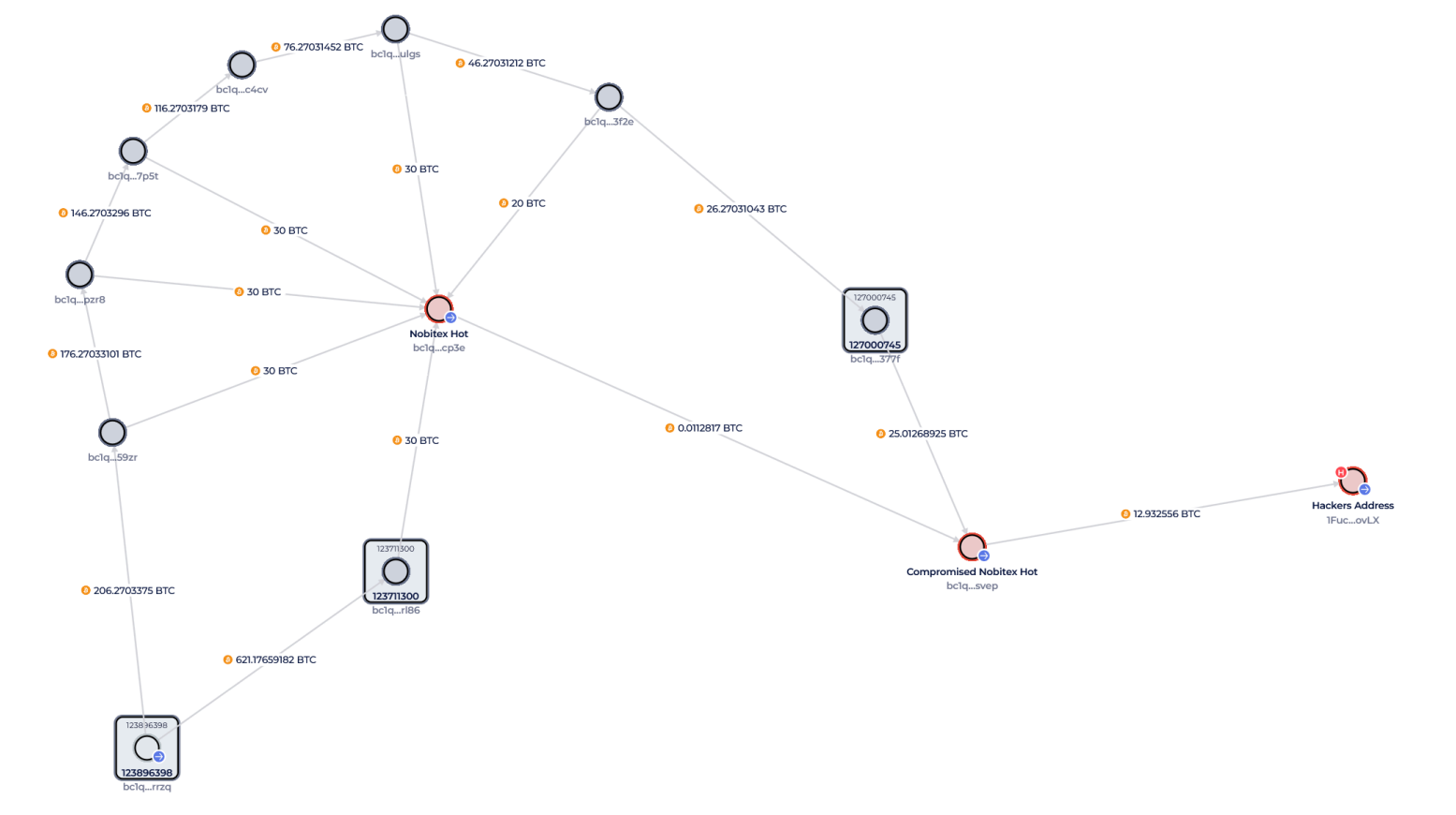

链上数据显示,Nobitex 使用了一种称为“剥离链”的方法。这种方法是将大量比特币拆分成小块,并通过短期钱包进行转移。

这种技术使资金追踪变得困难,常用于掩盖资金来源。在 Nobitex 的案例中,分析师发现比特币以每次 30 枚的固定模式循环转移。

Global Ledger 还发现,Nobitex 使用了临时的存取款地址,这种行为被称为“芯片转移”交易。这些一次性地址将比特币导入新钱包,掩盖流动性轨迹。

Rescue Wallet 并非新创

在黑客攻击后,Nobitex 声称出于安全考虑转移了剩余资金。链上活动确实显示有 1,801 枚比特币(价值约 1.875 亿美元)被转入一个新创建的钱包。

但这个钱包并不新。区块链数据显示其使用历史可追溯至 2024 年 10 月。该钱包长期以来一直在收集“芯片转移”资金。

这个“救援钱包”在黑客攻击发生前就已多次接收 20 至 30 枚比特币的转账,这些转账遵循类似洗钱的模式。

黑客事件后活动显示持续控制

在遭遇攻击数小时后,Nobitex 将资金从其暴露的热钱包转移到另一个内部地址。这次全额转移表明 Nobitex 仍然保持运营控制。

6 月 19 日,调查人员观察到 1,783 枚 $BTC 再次被转移到一个新的目的地钱包。这与 Nobitex 公开宣称保护其资产的说法相符,但现在有了更多背景信息。

资金流动表明,Nobitex 并非因应黑客攻击而采取行动,而是遵循其既定的洗钱操作手册。

亲以色列黑客组织 Gonjeshke Darande发布了文件,揭露了 Nobitex 的内部钱包结构。

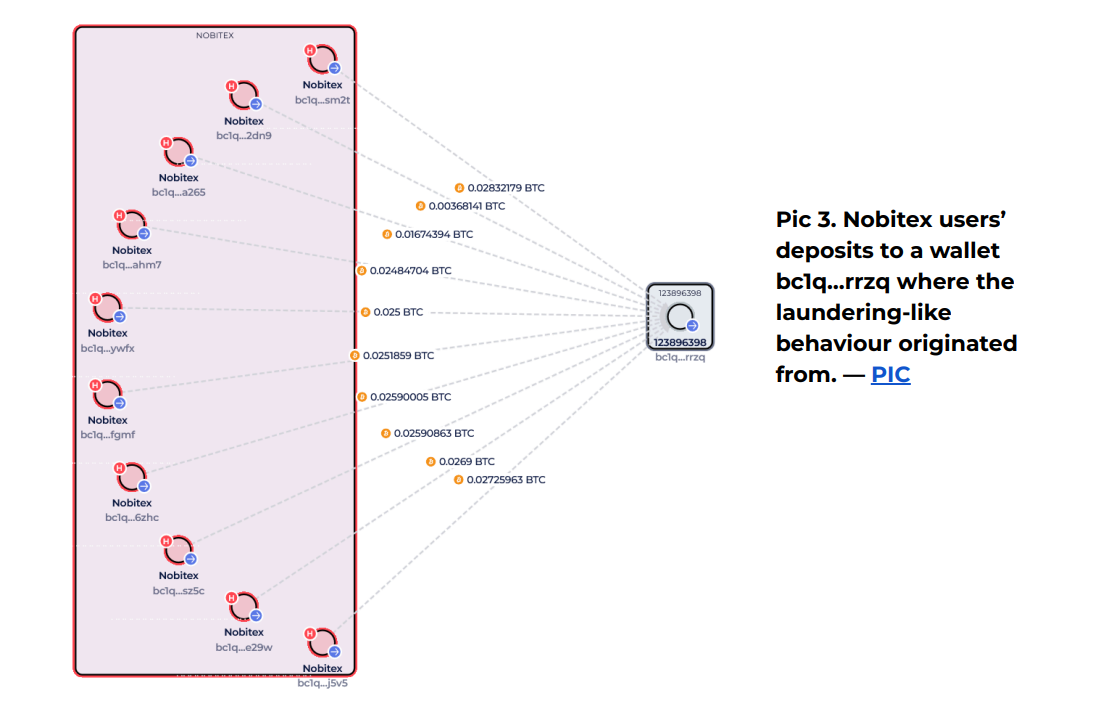

这次黑客攻击可能让用户感到震惊,但区块链数据显示,Nobitex 早已以这种方式转移资金数月。

与该交易所相关的旧钱包经常将比特币发送到新钱包。从那里,资金被分成更小的金额,并反复转移——通常是 20 或 30 枚 $BTC 的批次。

这种方法使得追踪资金最终去向变得更加困难。这类似于一些人在通过加密货币转移资金时隐藏踪迹的方式。

重要的是,这并不是 Nobitex 在黑客攻击后才开始的操作。他们早在之前就已经这样做,并在之后继续进行——几乎像是标准操作程序。

特别是一个钱包——bc1q…rrzq——反复出现。它接收了大量用户存款,并似乎是这些难以追踪的资金流动的起点。

简而言之,这次黑客攻击并没有导致 Nobitex 改变其资金处理方式。它只是将持续的幕后活动公之于众。